Kerberos - аутентификация 1С - 1

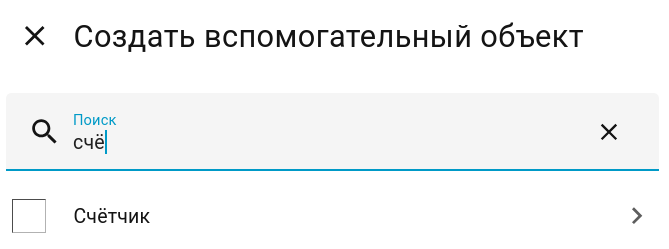

Политика создания билетов kerberos для аутентификации:

- для каждого SPN отдельная учетная запись, для которой выставить

- Учетная записи :: “Запретить смену пароля пользователем”, “Срок действия не ограничен”, “Данная учетная запись поддерживает 256-разрядное”

-

Делегирование :: “Доверять этому пользователю делегирование служб (только Kerberos)”, вкладка появиться после добавления записи spn или выполнить команду

powershell Set-ADAccountControl -Identity <УчетнаяЗапись> -TrustedForDelegation $true -TrustedToAuthForDelegation $false

При создании файла keytab пароль учетной записи должен оставаться неизвестным - параметр +rndpass при создании keytab файла.

Вариант “Аутентификация через Kerberos при публикации базы на apache2 запущенном на Linux, сервер приложений на Windows, используется Microsoft AD”

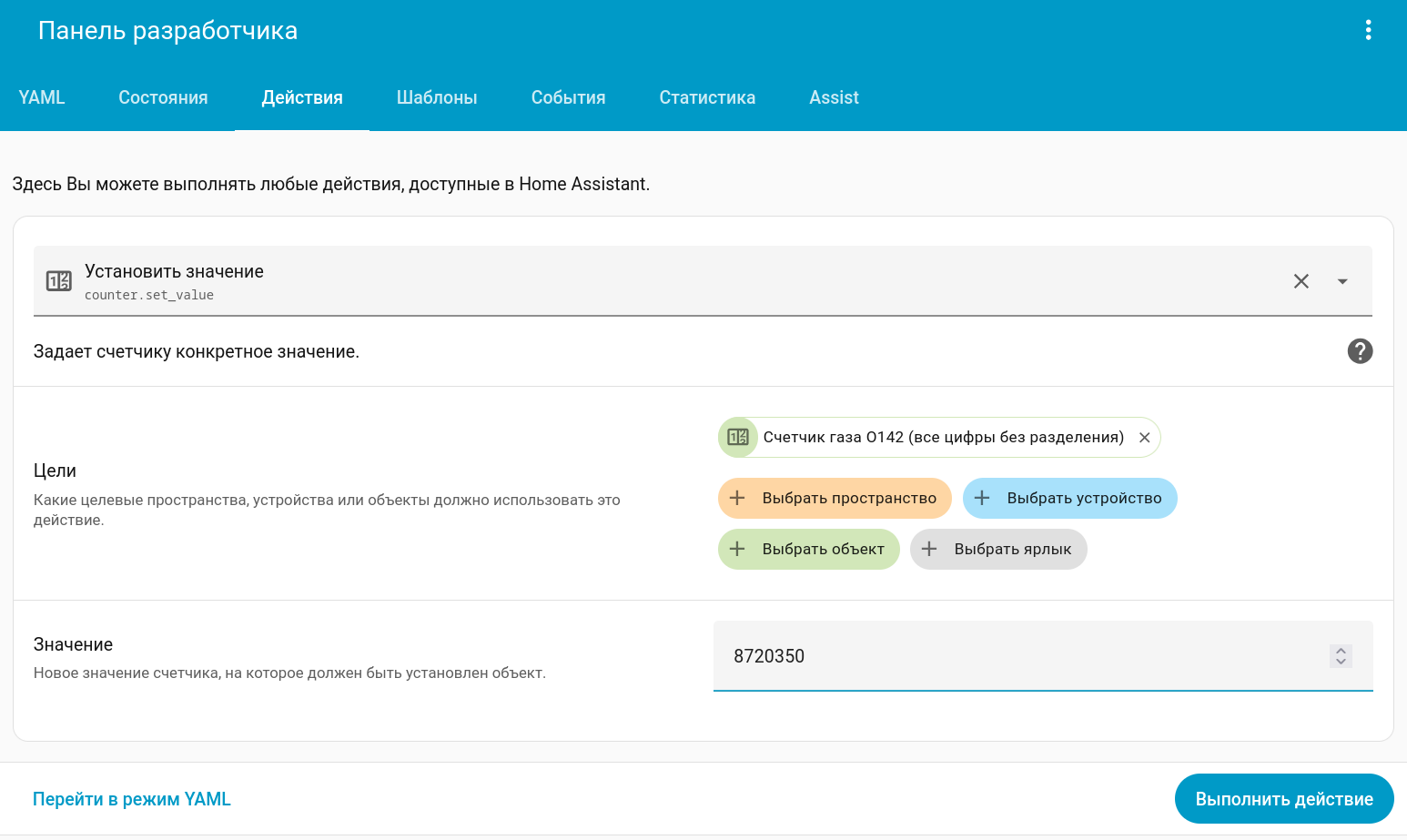

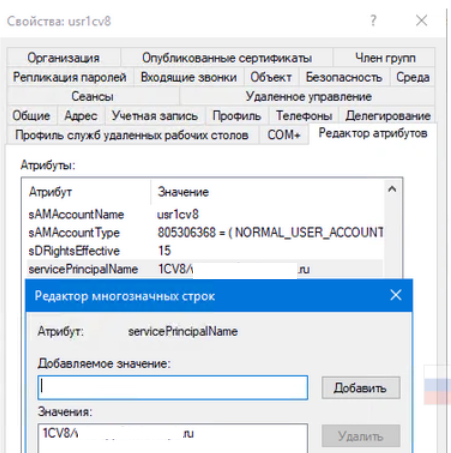

- на контроллере домена для УЗ под которой запущен СП(сервер приложений) 1С создаем SPN (с адресом, указанным как при публикации базы) - имя SPN произвольно, в этом варианте нигде не используется.

setspn -S 1CV8/server1c.domain.local usr1cv8

- на контроллере домена для сервисной УЗ под SPN которой будет аутентифицироваться apache24 создаем SPN (с FQDN web-сервера)

setspn -s HTTP/web1c.domain.local svc_web1c

настроить делегирование для созданного SPN

-

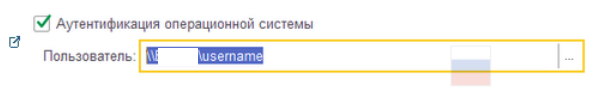

Создать keytab для веб-сервера

ktpass -crypto AES256-SHA1 -princ HTTP/web1c.domain.local@DOMAIN.LOCAL -ptype KRB5_NT_PRINCIPAL -mapuser svc_web1c@DOMAIN.LOCAL +rndpass -out HTTP.keytab - На СП 1С в параметре Аутентификация операционной системы домен указывать короткий - \DOMAIN\username